Acesso LAN aos Roteadores

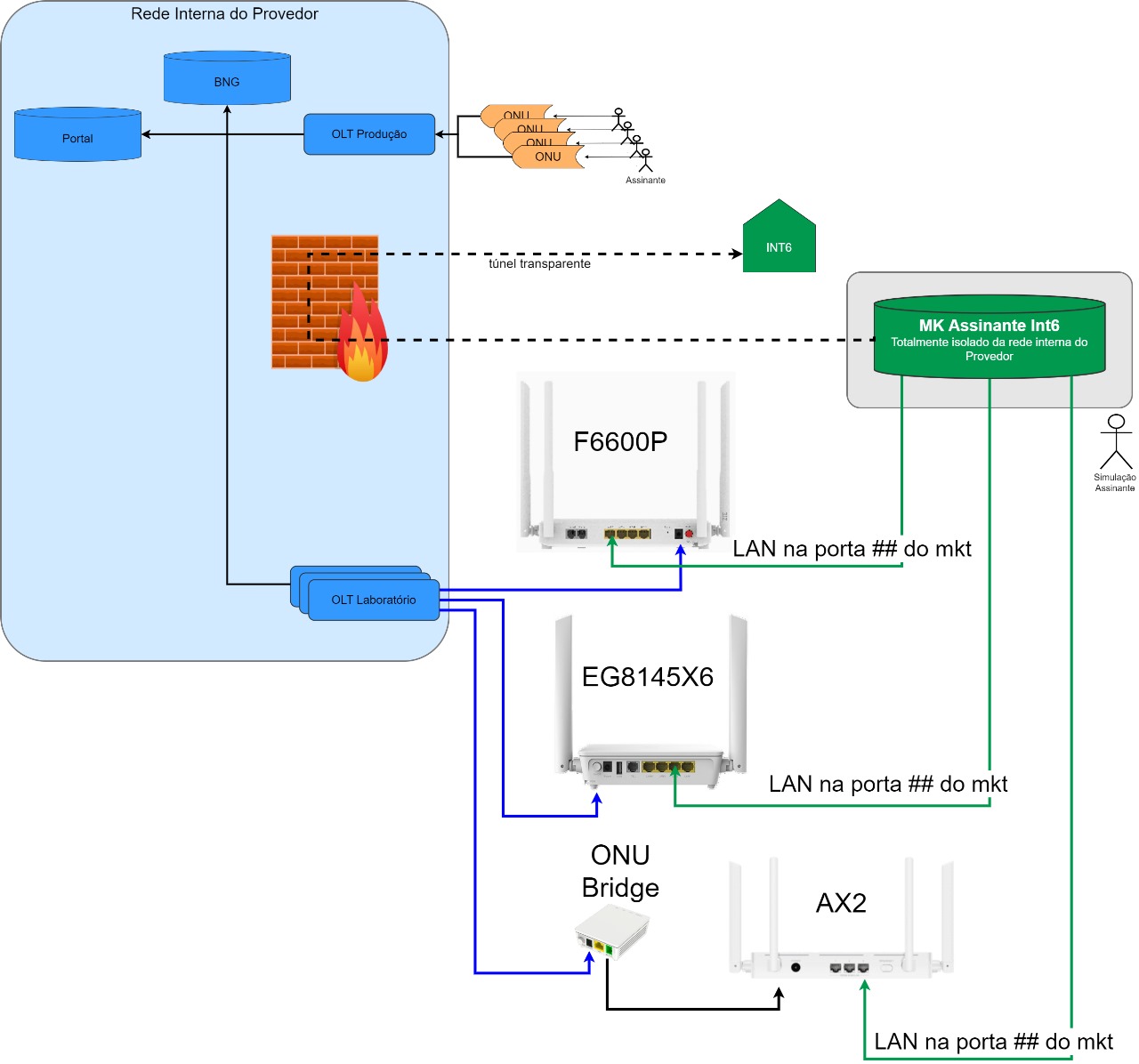

De maneira a permitir que os desenvolvedores da Int6 cheguem na interface LAN dos dispositivos, reproduzindo o cenário que os técnicos de campo encontram ao acessar via Wifi o equipamento, tipicamente utilizamos a topologia abaixo para realizar suporte a novos dispositivos e/ou firmwares de ONU/ONT ou Roteadores. Na figura ilustramos uma bancada de testes montada com os equipamentos F6600P, EG8145X6 e ONU Bridge + Roteador AX2, mas os equipamentos na verdade serão os escolhidos pela Operadora/Provedor para os ajustes e homologação.

A fim de proceder com a homologação é necessário também:

- um contrato de testes válido, com navegação habilitada, de maneira que a Int6 possa validar o processom completo de Provisionamento/Manutenção;

- fotos ou informações dos seriais dos equipamentos que estão conectados na bancada.

Detalhamento Topologia 1 - Acesso LAN via PPTP/EoIP

Ações do cliente:

- Ligar 1 equipamento Mikrotik (idealmente com quantidade de portas para suprir a quantidade de equipamentos a serem suportados/testados)

- Preferencialmente IP público numa interface (ex.: eth1/internet) liberado para a rede 170.231.44.0/24. Opcionalmente endereçamento privado mas com os devidos redirecionamentos para acesso remoto

- Mikrotik precisa ter acesso a Internet

- Criar usuário e senha (permissão full) para Int6 poder ter acesso via ssh/winbox

- Ligar uma porta LAN de cada roteador/ONU numa porta da Mikrotik, e identificar o nome da porta(ex.: ether3-ZTEF670L); ou mesmo informar a Int6

Ações da Int6:

- Demais configurações na Mikrotik (PPTP/EoIP/Bridges/…)

- Desenvolvimentos

- Testes

Cenário Final:

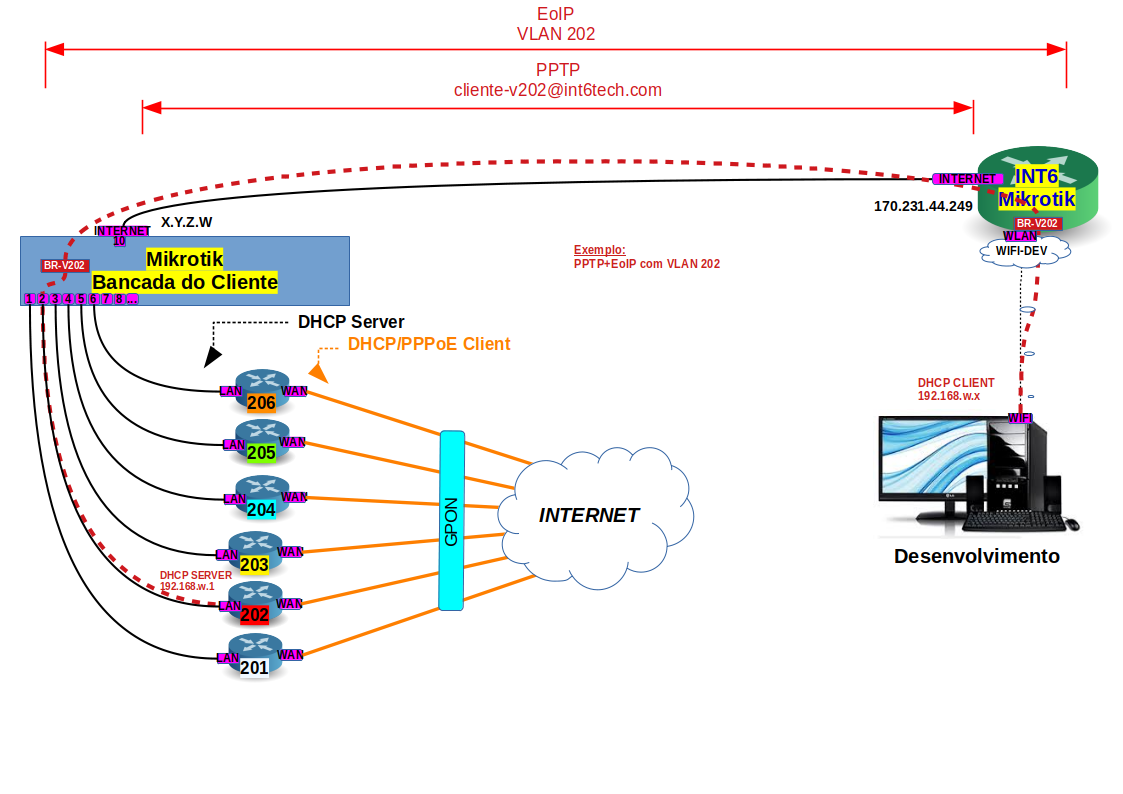

Detalhamento do exemplo:

- Circuito PPTP + EoIP interligando equipamentos da rede da Int6 com equipamento da rede do Cliente

- Comunicação em camada 2, como exemplo na VLAN 202, onde broadcast/multicast/… são propagados pela rede

- Conexão do PPTP originada do cliente para a Int6 (neste caso Mikrotik não precisaria de IP público)

- Simula praticamente as mesmas condições que o técnico de campo encontra ao fazer a ativação no cliente (a principal diferença é o equipamento Wifi ao qual o desenvolvedor se conecta e que não é possível ser o equipamento remoto)

- Comunicação fim-a-fim entre IP da LAN de ONU/Roteador com o equipamento de desenvolvimento da Int6, onde desenvolvedor solicita IP via DHCP e recebe o IP informado pela LAN do equipamento remoto

- Comunicação direta, sem NAT ou redirecionamentos envolvidos

- Equipamento “202” simula o equipamento a ser acessado remotamente. Acesso da interface “2” do Mikrotik para ele é Untagged e mapeada para a VLAN 202

- Equipamento pode ser resetado de fábrica, e sempre será possível acesso a ele por este método

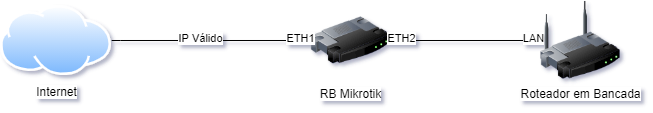

(Desuso) Topologia 2 - Mikrotik com dstnat

Cenário:

- Habilitar DHCP Client na Porta em que o Roteador/ONU está conectado (neste caso, ether1):

/ip dhcp-client add disabled=no interface=ether1 add-default-route=no

- Criar a regra dstnat (uma para cada roteador)

- dst-port=“Porta externa que vamos chegar no Roteador”

- to-addresses=“IP de acesso a WEB do Roteador”

- to-ports=“Porta WEB Roteador”

/ip firewall nat add action=dst-nat chain=dstnat dst-port=80 protocol=tcp src-address=0.0.0.0/0 to-addresses=192.168.1.1 to-ports=80 add action=dst-nat chain=dstnat dst-port=8181 protocol=tcp src-address=0.0.0.0/0 to-addresses=192.168.0.1 to-ports=80

- Criar a regra masquerade

add action=masquerade chain=srcnat src-address=170.231.44.0/22

(Desuso) Topologia 3 - Portproxy utilizando Notebook Windows

Cenário:

Requisitos:

- Notebook Windows;

- Porta ETH conectada na porta LAN do equipamento (Roteador/ONU);

- WIFI conectado na rede da empresa, com acesso a Internet. Através desta conexão que o Notebook deve chegar na Internet;

- Anydesk instalado para a equipe Int6 acessar e configurar o redirecionamento.

Configuração:

- A configuração do acesso fica com a Int6. Deve ser enviado o ID do Anydesk para a Int6 acessar a configurar a máquina.